신뢰 프록시 헤더 구성

Traefik이 업스트림 프록시에서 전달된 헤더를 신뢰하도록 구성하여 앱이 실제 방문자 IP를 인식하도록 합니다.

왜 신뢰 프록시 헤더가 필요한가요?

서버가 Cloudflare, AWS ALB 또는 로드 밸런서와 같은 리버스 프록시 뒤에 있는 경우, 애플리케이션은 실제 방문자의 IP 대신 프록시의 IP 주소를 인식합니다. 이로 인해:

- 속도 제한 — 모든 요청이 하나의 IP에서 오는 것으로 표시

- 地理位置 — 위치 데이터가 잘못됨

- IP 차단 목록 — 개별 방문자를 차단할 수 없음

- 감사 로그 —

request.ip가 프록시 IP를 반환

신뢰 프록시 헤더는 Traefik에게 전달된 헤더(X-Forwarded-For, X-Real-IP)에서 실제 클라이언트 IP를 읽도록 지시합니다.

제공업체 프리셋 사용

Server Compass에는 일반적인 제공업체를 위한 내장 프리셋이 포함되어 있습니다:

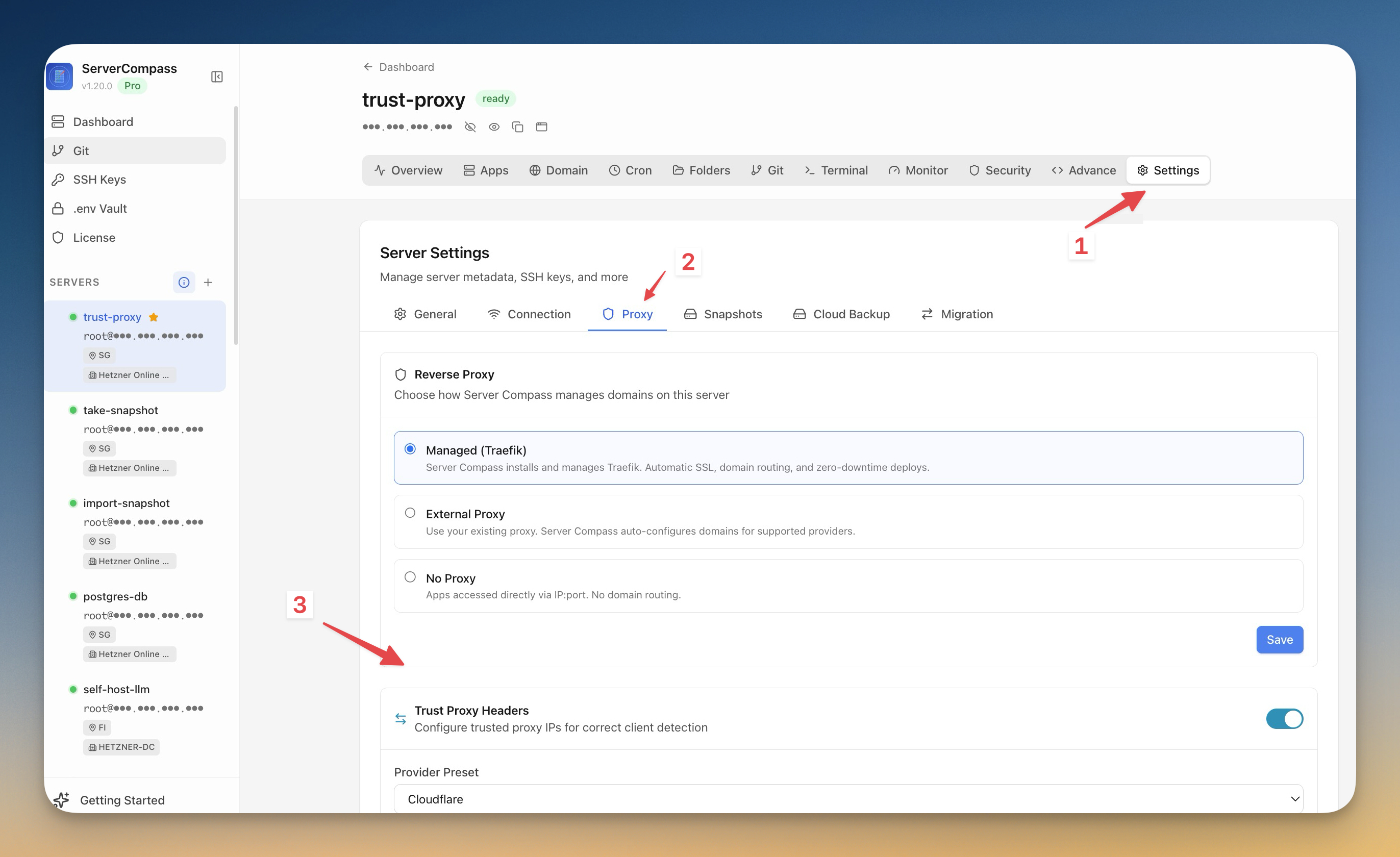

- 서버 설정 > 프록시 탭으로 이동

- 신뢰 프록시 헤더 섹션 열기

- 드롭다운에서 프리셋 선택:

- Cloudflare — 모든 Cloudflare IPv4/IPv6 CIDR 범위 자동 입력

- AWS ALB/ELB — VPC CIDR 입력 (예:

10.0.0.0/16) - DigitalOcean 로드 밸런서 — VPC CIDR 입력

- Hetzner 로드 밸런서 — 프라이빗 네트워크 CIDR 입력

- 사용자 정의 — 신뢰할 IP 범위 수동 추가

- 저장 클릭 — Traefik이 자동으로 재시작

PROXY 프로토콜 (고급)

AWS NLB 또는 HAProxy와 같이 HTTP 헤더 대신 PROXY 프로토콜을 사용하는 로드 밸런서의 경우:

- PROXY 프로토콜 섹션 확장

- PROXY 프로토콜 활성화

- 로드 밸런서의 신뢰할 IP 범위 추가

- 저장 — Traefik이 HTTP 및 HTTPS 진입점에서 PROXY 프로토콜을 수락하도록 구성됨

보안 및 롤백

Server Compass는 잘못된 구성으로부터 보호합니다:

- 자동 백업 — 모든 변경 전에

traefik.yml백업 - 헬스 체크 — Traefik 재시작 후 컨테이너 실행 확인

- 자동 롤백 — Traefik 시작 실패 시 백업 복원 및 이전 구성으로 재시작

- 비안전 모드 경고 — "모든 소스 신뢰"는 개발 전용으로 플래그되며 IP 스푸핑에 취약

Screenshots

Frequently Asked Questions

Cloudflare를 사용할 때 신뢰 프록시 헤더가 필요한가요?

네. 활성화하지 않으면 앱이 방문자의 실제 IP 대신 Cloudflare의 IP 주소를 인식합니다. Cloudflare 프리셋을 선택하여 모든 Cloudflare IP 범위를 자동으로 신뢰합니다.

잘못된 IP 범위를 입력하면 어떻게 되나요?

Server Compass는 변경 전에 백업을 생성하고 Traefik 시작 실패 시 자동으로 롤백합니다. 설정은 언제든지 다시 편집할 수 있습니다.

Video Tutorials

Related Features

Trust Proxy Headers

Configure Traefik to trust forwarded headers from upstream proxies so apps see real visitor IPs. Built-in presets for Cloudflare, AWS ALB, DigitalOcean, and Hetzner with automatic rollback on failure.

Visual Domain Management

Add and configure domains with an intuitive UI. Built-in Traefik reverse proxy handles routing and load balancing.

Ready to try Server Compass?

Download the app and deploy your first application in under 5 minutes.

Download Server Compass