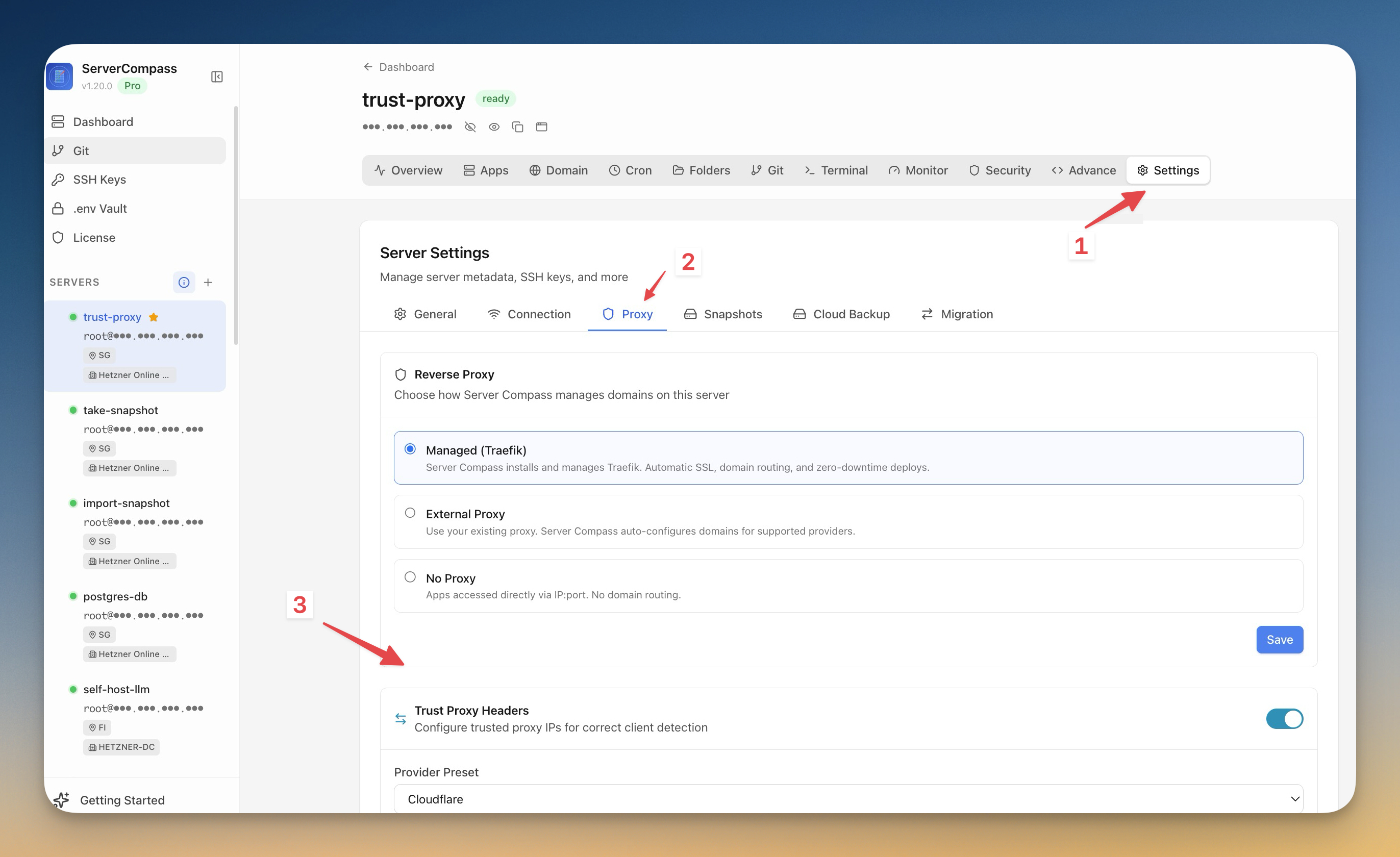

信頼プロキシヘッダーの設定

上流プロキシからの転送ヘッダーを信頼するように Traefik を設定し、アプリが実際の訪問者 IP を認識できるようにします。

なぜ信頼プロキシヘッダーが必要か?

サーバーが Cloudflare、AWS ALB、ロードバランサーなどのリバースプロキシの背後にある場合、アプリケーションは実際の訪問者の IP ではなくプロキシの IP アドレスを認識します。これにより:

- レート制限 — すべてのリクエストが 1 つの IP から来ているように見える

- 地理位置 — 位置データが間違っている

- IP ブロックリスト — 個々の訪問者をブロックできない

- 監査ログ —

request.ipがプロキシ IP を返す

信頼プロキシヘッダーは、Traefik に転送ヘッダー(X-Forwarded-For、X-Real-IP)から実際のクライアント IP を読み取るように指示します。

プロバイダープリセットの使用

Server Compass には一般的なプロバイダーの組み込みプリセットが含まれています:

- サーバー設定 > プロキシ タブに移動

- 信頼プロキシヘッダー セクションを開く

- ドロップダウンからプリセットを選択:

- Cloudflare — すべての Cloudflare IPv4/IPv6 CIDR 範囲を自動入力

- AWS ALB/ELB — VPC CIDR を入力(例:

10.0.0.0/16) - DigitalOcean ロードバランサー — VPC CIDR を入力

- Hetzner ロードバランサー — プライベートネットワーク CIDR を入力

- カスタム — 信頼する IP 範囲を手動で追加

- 保存 をクリック — Traefik が自動的に再起動

PROXY プロトコル(上級)

AWS NLB や HAProxy などの HTTP ヘッダーではなく PROXY プロトコルを使用するロードバランサーの場合:

- PROXY プロトコル セクションを展開

- PROXY プロトコルを有効化

- ロードバランサーの信頼する IP 範囲を追加

- 保存 — Traefik は HTTP と HTTPS の両方のエントリーポイントで PROXY プロトコルを受け入れるように設定されます

安全性とロールバック

Server Compass は誤設定から保護します:

- 自動バックアップ — 変更前に

traefik.ymlをバックアップ - ヘルスチェック — Traefik 再起動後、コンテナが実行中か確認

- 自動ロールバック — Traefik の起動に失敗した場合、バックアップを復元して前の設定で再起動

- 非安全モード警告 — 「すべてのソースを信頼」は開発専用としてフラグされ、IP スプーフィングの脆弱性あり

Screenshots

Frequently Asked Questions

Cloudflare を使用する場合、信頼プロキシヘッダーは必要ですか?

はい。有効にしないと、アプリは訪問者の実際の IP ではなく Cloudflare の IP アドレスを認識します。Cloudflare プリセットを選択して、すべての Cloudflare IP 範囲を自動的に信頼します。

間違った IP 範囲を入力するとどうなりますか?

Server Compass は変更前にバックアップを作成し、Traefik の起動に失敗した場合は自動的にロールバックします。設定はいつでも再編集できます。

Video Tutorials

Related Features

Trust Proxy Headers

Configure Traefik to trust forwarded headers from upstream proxies so apps see real visitor IPs. Built-in presets for Cloudflare, AWS ALB, DigitalOcean, and Hetzner with automatic rollback on failure.

Visual Domain Management

Add and configure domains with an intuitive UI. Built-in Traefik reverse proxy handles routing and load balancing.

Ready to try Server Compass?

Download the app and deploy your first application in under 5 minutes.

Download Server Compass